El atraco digital de $1.46 mil millones: el hackeo de Bybit y la huella de Lazarus

En la madrugada del 21 de febrero de 2025, los ingenieros de seguridad de Bybit iniciaron lo que debía ser una simple transacción rutinaria. Se disponían a traslada

En la madrugada del 21 de febrero de 2025, los ingenieros de seguridad de Bybit iniciaron lo que debía ser una simple transacción rutinaria. Se disponían a trasladar fondos desde una billetera fría (almacenada fuera de línea por seguridad) hacia una billetera caliente o “warm” para respaldar las operaciones diarias del exchange. Nada parecía fuera de lo común. Sin embargo, en las sombras digitales, un grupo de hackers norcoreanos conocido como Lazarus Group había tendido una trampa silenciosa. Horas más tarde, las alarmas se disparaban: habían desaparecido 401,000 ETH (Ether) de las reservas de Bybit, equivalentes a unos $1.46 mil millones de dólares. Se convertía así en el mayor robo de criptomonedas de la historia, superando incluso a los infames ataques a Ronin Network y Poly Network (cada uno con pérdidas en torno a $600 millones).

¿Cómo pudo ocurrir algo así en uno de los exchanges más seguros? La historia de este atraco digital combina intriga, alta tecnología y las lecciones aprendidas (o ignoradas) de ataques previos. A continuación, exploraremos cómo se llevó a cabo el ataque, qué técnicas emplearon los hackers de Lazarus y cuál fue su modus operandi, enlazándolo con otros golpes notables de este grupo para descubrir patrones comunes y la evolución de sus tácticas. Además, analizaremos cómo podríamos prevenir amenazas similares, destacando estrategias de seguridad tanto para individuos como para empresas del sector cripto. Y, como telón de fondo, veremos cómo la formación especializada en ciberseguridad, como la ofrecida por BACS, se vuelve un pilar fundamental para estar un paso adelante de actores maliciosos como Lazarus.

El hackeo a Bybit: ¿qué sucedió y cómo lo hicieron?

Imaginemos la escena: Bybit debía mover una parte de sus ETH almacenados en frío hacia una billetera caliente. Para ello, los responsables utilizan una interfaz de firma digital que les permite autorizar la transacción. Lo que desconocían es que los atacantes habían manipulado esa interfaz de firma mediante un ataque sofisticado que mostraba en pantalla una dirección de destino correcta, mientras en el trasfondo alteraba la lógica del contrato inteligente que controlaba la billetera. En otras palabras, los empleados de Bybit creían estar aprobando una transacción legítima hacia una de sus propias cuentas, ¡pero en realidad estaban firmando su propia perdición!

Según explicó el CEO de Bybit, Ben Zhou, la transacción fue “enmascarada para parecer legítima, pero contenía código malicioso diseñado para alterar la lógica del contrato inteligente de la billetera y desviar los fondos”. Este ardid hizo que incluso los mecanismos de seguridad internos fueran bypasseados, ya que los firmantes de la billetera multifirma aprobaron sin saberlo un cambio malicioso en las reglas de la billetera. De este modo, los atacantes tomaron el control de la billetera fría de Ethereum de Bybit, desviando 401 mil ETH hacia direcciones bajo su control.

¿Qué tan sofisticado fue el ataque? Los detalles revelan un nivel de complejidad alarmante. Primero, es probable que Lazarus Group hubiera logrado comprometer algún elemento del proceso de firma o del proveedor de la billetera. Bybit utilizaba la solución de custodia Safe (anteriormente conocida como Gnosis Safe) para sus fondos fríos, lo que provee billeteras multifirma de contrato inteligente. Zhou especuló que pudo haberse hackeado un servidor de Safe o su interfaz, aunque la empresa Safe indicó no haber encontrado evidencia de intrusión en su frontend oficial. Otra teoría es que uno de los ordenadores de los firmantes estuviera infectado con malware, permitiendo a los atacantes manipular la interfaz de firma (un ataque de “sig” en la sombra). Sea como fuere, los hackers lograron que la transacción maliciosa se firmara con todas las de la ley.

Una vez obtenido el control de los fondos, el equipo de Lazarus actuó con rapidez quirúrgica: fragmentó el botín en decenas de porciones para dificultar el rastreo. En cuestión de minutos, más de 20,000 ETH fueron distribuidos a 48 direcciones diferentes. Esta táctica de “sal y dispersa” es común en grandes robos cripto, pues complica el seguimiento de los fondos robados en la blockchain. Cada fragmento de ETH tomaría rutas distintas, algunas pasando por mezcladores de criptomonedas (como Tornado Cash) u otras cadenas, para borrar sus huellas digitales.

Bybit reaccionó inmediatamente al descubrir el hackeo. ZachXBT, un conocido investigador de blockchain, fue de los primeros en alertar públicamente de retiros inusuales por valor de $1.46 mil millones desde Bybit. En respuesta, el CEO Ben Zhou realizó una transmisión en vivo ese mismo día, confirmando la brecha de seguridad y asegurando a los usuarios que todas las demás billeteras estaban seguras y que Bybit mantenía reservas 1:1 para cubrir los activos de clientes. De hecho, Bybit consiguió rápidamente préstamos puente para reponer alrededor del 80% del ETH sustraído, demostrando solvencia a pesar del golpe. No obstante, el incidente generó pánico inicial: en las horas posteriores se tramitaron miles de retiros de clientes asustados, poniendo a prueba la liquidez del exchange.

El modus operandi de Lazarus Group en Bybit

Las evidencias on-chain y el análisis forense no tardaron en apuntar a un sospechoso familiar en el mundo cripto: Lazarus Group, el infame colectivo de hackers patrocinado por Corea del Norte. Diversos analistas de blockchain, incluyendo firmas como Arkham Intelligence y el investigador ZachXBT, rastrearon las transacciones del hackeo de Bybit hasta asociarlas con actividades previas de Lazarus. Una prueba contundente vino cuando los atacantes consolidaron parte de los fondos robados de Bybit en la misma billetera donde estaban fondos de un hackeo anterior a Phemex (otro exchange), ocurrido en enero de 2025. Esta fusión de botines conectó directamente el hackeo de Bybit con el de Phemex sobre la blockchain, dejando claro que ambos incidentes eran obra del mismo actor.

El modus operandi desplegado por Lazarus en Bybit combina varias tácticas avanzadas que reflejan su evolución como grupo de ciberataque:

Ingeniería social y persistencia. Si bien aún se investiga el punto exacto de entrada, los indicios sugieren que los atacantes podrían haber comprometido credenciales o sistemas internos con anterioridad. Grupos APT como Lazarus suelen invertir semanas o meses en infiltrarse silenciosamente en sus objetivos. No sería sorprendente que uno de los empleados de Bybit hubiera sido víctima de phishing o de un engaño de ingeniería social antes del ataque, permitiendo a los hackers plantar malware en la red interna. Recordemos que Lazarus ha utilizado tácticas de este tipo en numerosas ocasiones (como veremos más adelante).

Ataque a la cadena de suministro (supply chain). Otra posibilidad es que hayan explotado alguna vulnerabilidad en la herramienta de billetera Safe o en software asociado. En los últimos tiempos, Lazarus ha fijado su mirada en atacar proveedores de software de terceros usados por sus objetivos

Explotación de contratos inteligentes. El ataque a Bybit se distingue por la alteración de la lógica de un contrato inteligente multisig. Es decir, en lugar de simplemente robar una clave privada, los atacantes engañaron a los custodios para que cambiaran las reglas de la bóveda digital. Ataques similares se han visto recientemente contra otras plataformas: por ejemplo, WazirX (exchange indio) sufrió un hackeo de ~$230M atribuido a una trampa en su billetera multisig, y Radiant Capital perdió ~$58M en un ataque comparable

Evasión y lavado de fondos. Tras consumar el robo, Lazarus desplegó su conocida estrategia de lavado de criptomonedas para intentar escapar con el botín. La rápida dispersión de fondos en decenas de direcciones es solo el primer paso. En incidentes previos, Lazarus ha convertido tokens robados en otras criptomonedas, los ha enviado a mezcladores como Tornado Cash, o los ha movido a través de múltiples blockchains y exchanges descentralizados para ofuscar su origen

En suma, el ataque a Bybit mostró a un Lazarus Group operando con precisión militar: infiltración sigilosa, engaño a nivel de contrato inteligente, y extracciones relámpago con ofuscación de trazas. Para entender mejor cómo llegaron a este nivel, veamos un repaso de otros ataques relevantes del grupo y la evolución de sus técnicas en los últimos años.

Lazarus Group: de atracadores bancarios a titanes del hackeo cripto

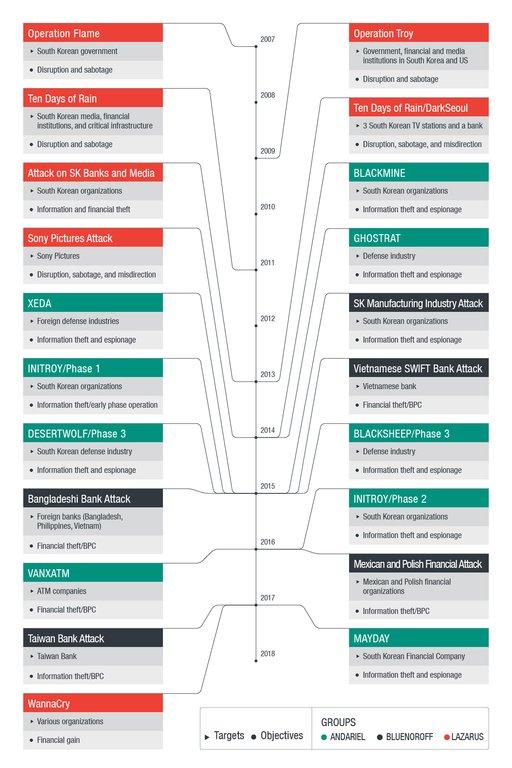

Detrás del seudónimo bíblico Lázaro se esconde una realidad preocupante: un colectivo de ciberoperativos con respaldo estatal norcoreano, también identificado como APT38, Hidden Cobra o Zinc, activo al menos desde 2009. Sus orígenes se remontan a campañas de ciberespionaje y sabotaje (como el ataque a Sony Pictures en 2014 o WannaCry en 2017), pero en la última década Lazarus ha mutado en cibercriminales especializados en robo financiero a gran escala. De hecho, se estima que han canalizado miles de millones de dólares en ganancias ilícitas hacia las arcas de Pyongyang, burlando sanciones internacionales.

A continuación, repasamos algunos hitos clave de Lazarus Group, con énfasis en sus golpes al mundo de las criptomonedas y cómo sus tácticas han evolucionado:

Atracos bancarios tradicionales (2015-2016). Antes de enfocarse en cripto, Lazarus ganó notoriedad asaltando bancos mediante intrusiones en sistemas de pagos globales. Un ejemplo emblemático fue el hackeo al Banco Central de Bangladesh (2016), donde intentaron robar $951 millones vía transferencias SWIFT, logrando efectivamente extraer $81 millones antes de ser descubiertos. También robaron $12 millones del Banco del Austro en Ecuador (2015) y atacaron entidades en Vietnam, Polonia y México

Incursión en criptomonedas (2017-2018). Con el auge de Bitcoin y las criptodivisas, Lazarus amplió su objetivo. En 2017, varios exchanges surcoreanos como Bithumb sufrieron brechas de seguridad atribuidas al grupo, perdiendo decenas de millones de dólares en criptomonedas

Operación AppleJeus (2018-2019). Marcando un giro creativo, Lazarus lanzó falsas aplicaciones de criptomonedas para infectar tanto a usuarios individuales como a empleados de empresas. Kaspersky Lab descubrió la campaña AppleJeus en 2018, en la cual los atacantes crearon sitios web legítimos de supuestas empresas fintech y ofrecían software de trading cripto aparentemente legítimo, pero en realidad troyanizado con malware

Campañas de spear phishing “Dream Job” (2020-2022)- Lazarus refinó su ingeniería social enfocándola en objetivos de alto valor dentro del sector cripto. Mediante la campaña apodada “Operación Dream Job”, los hackers se hacían pasar por reclutadores de alto nivel en LinkedIn u otras redes, ofreciendo puestos atractivos en empresas de criptomonedas. Por ejemplo, en marzo de 2022, esta táctica derivó en el robo de $540-$620 millones del puente Ronin de Axie Infinity – uno de los mayores atracos cripto hasta entonces. ¿Qué ocurrió? Un ingeniero senior de Sky Mavis (empresa detrás de Axie) fue engañado con una oferta laboral falsa de tal calibre que, tras varias entrevistas simuladas, recibió un PDF con la supuesta propuesta de contrato. Al abrirlo, el documento instaló silenciosamente un malware que permitió a Lazarus infiltrarse en la red y obtener las claves privadas de cinco validadores del puente Ronin

Golpes multi-plataforma (2023) - En el último par de años, Lazarus ha seguido activo con una serie de robos a plataformas cripto de diversos tipos, demostrando su adaptabilidad. En 2023, el FBI advirtió que Lazarus estuvo detrás de intrusiones en servicios como Stake.com (casino de criptomonedas, con $41M robados)

Esta trayectoria culmina en el mega-robo a Bybit (2025), que muestra a un Lazarus Group utilizando todas las herramientas de su arsenal: paciencia en la intrusión, malware especializado, engaños elaborados a personal de confianza, y dominio de complejidades de la infraestructura cripto (contratos inteligentes, DeFi, mixers). Es, lamentablemente, el resultado de años de perfeccionamiento criminal. No es casualidad que más del 50% de todos los fondos robados en hackeos cripto durante 2024 se atribuyan a Lazarus con el incidente de Bybit. Estamos viendo a un adversario altamente capacitado que aprende y evoluciona con cada ataque.

¿Se puede frenar a Lazarus? Claves de seguridad para individuos y empresas

Ante amenazas tan sofisticadas como las de Lazarus Group, es normal preguntarse si acaso existe un modo de protegerse. La buena noticia es que sí es posible minimizar el riesgo – pero requiere constancia, inversiones en seguridad y, sobre todo, educación. A continuación, presentamos diversas estrategias de seguridad para prevenir (o al menos detectar a tiempo) ataques de este tipo, tanto para usuarios individuales entusiastas de las criptomonedas como para empresas y exchanges que custodian activos digitales:

Para usuarios individuales (inversionistas, traders, empleados del sector cripto):

Formación y conciencia en seguridad. El primer escudo es estar informado. Conocer tácticas básicas de phishing, estafas comunes y señales de alerta puede marcar la diferencia. Por ejemplo, desconfiar de ofertas de trabajo no solicitadas que parecen demasiado buenas para ser verdad, verificar siempre los remitentes de emails y los dominios de las páginas web que visitas, etc. La educación continua en ciberseguridad – como la que ofrecen programas especializados de BACS – ayuda a desarrollar un sexto sentido para detectar anomalías antes de que sea tarde.

Higiene digital estricta. Esto implica actualizar regularmente el sistema operativo y software (para parchear vulnerabilidades), usar gestores de contraseñas y 2FA (doble factor de autenticación) en todos los servicios críticos, y nunca reutilizar credenciales entre distintos sitios. En el contexto cripto, se debe evitar descargar aplicaciones no verificadas relacionadas con trading o wallets. Si necesitas usar software de nicho, verifica su autenticidad (por ejemplo, confirmando checksums o usándolo en entornos aislados) para no caer en un AppleJeus inadvertido.

Protección de las claves privadas. Para quienes manejan sus propias criptos, una regla de oro es almacenar las claves en hardware wallets (dispositivos físicos) o al menos en entornos desconectados. Un dispositivo hardware de buena reputación mostrará en su pantalla los detalles reales de la transacción a firmar; esto podría ayudar a detectar si la dirección de destino fue alterada maliciosamente en la computadora. Además, considera usar billeteras multifirma para tus ahorros importantes, de modo que un solo equipo comprometido no sea suficiente para mover los fondos.

Verificación manual de transacciones grandes. Si vas a mover una cantidad significativa de cripto, tómate un minuto extra para verificar la transacción en un explorador de bloques antes de confirmarla. Especialmente si manejas contratos inteligentes, revisa el código o al menos las direcciones involucradas. Puede ser técnico, pero vale la pena desarrollar ese hábito si administras sumas importantes.

Para empresas, exchanges y proyectos blockchain:

Segregación de ambientes y minimización de acceso. Las billeteras frías deben permanecer offline. Si se conectan para una transacción, que sea en entornos controlados y desconectados de Internet durante el proceso de firma (por ejemplo, usando dispositivos hardware secure o computadoras air-gapped). Limitar el número de personas con acceso a claves privadas o a sistemas críticos reduce las vías de entrada para atacantes. Implementar el principio de privilegios mínimos es vital: cada empleado accede solo a lo estrictamente necesario.

Proceso robusto para retiros/transfers masivos. No depender de una sola capa de aprobación. En el caso de Bybit, aunque usaban multifirma, los atacantes encontraron la manera de engañar a todos los firmantes simultáneamente. Una posible mitigación es añadir pasos de verificación fuera de banda: por ejemplo, que ante transferencias mayores a cierto umbral, se requiera confirmar detalles mediante un canal independiente (una llamada telefónica, un segundo factor físico, etc.). También se pueden implementar time-locks o retardos temporales para movimientos grandes, dando tiempo a detectar comportamientos anómalos antes de que los fondos sean irreversibles.

Monitorización activa y análisis de amenazas. Las empresas deben invertir en herramientas de monitoreo tanto de su infraestructura interna (EDR, SIEM, detección de intrusiones) como de la blockchain (para detectar salidas de fondos inusuales en tiempo real). En este sentido, colaborar con firmas de análisis on-chain y estar al día con inteligencia de amenazas (IoCs, direcciones asociadas a Lazarus, indicadores de malware) puede permitir reaccionar más rápido. En el caso de Bybit, la alerta vino de un analista externo; idealmente el sistema interno hubiese detectado la transacción anómala antes de que se ejecutara por completo.

Auditorías de seguridad y pruebas de penetración. Ninguna solución de software es infalible. Por ello, es indispensable someter tanto los contratos inteligentes como las implementaciones de billeteras multifirma a auditorías regulares por terceros de confianza. Simular ataques (red teaming) ayuda a descubrir posibles agujeros en los procesos. Por ejemplo, probar si los empleados pueden ser engañados con phishing tests, o si la interfaz de la wallet firmaría algo que no debe. Los hallazgos deben integrarse en la mejora continua de la postura de seguridad.

Políticas de actualización y manejo de parches. Mantener todos los sistemas al día, pero con cautela. Curiosamente, a veces una actualización puede ser vector de ataque si la infraestructura de actualización es comprometida (supply chain). Por eso, verificar la autenticidad de software (p.ej., el propio cliente de Safe Wallet, librerías utilizadas, etc.) es tan importante como mantenerlas actualizadas. Una buena práctica es tener mirrors internos verificados de software crítico para evitar depender de fuentes externas en el momento de una instalación o upgrade.

Finalmente, la capacitación del personal es la piedra angular. No sirve la mejor tecnología si un operador es engañado para abrir la puerta desde dentro. Aquí es donde entran en juego entidades como BACS (Blockchain Arbitration & Commerce Society) y sus servicios de formación en ciberseguridad. ¿Por qué formación? Porque un equipo bien entrenado sabrá reconocer un intento de phishing disfrazado de mail urgente del CEO; sabrá que no debe descargar programas sin validación; entenderá los riesgos de compartir información sensible en redes sociales o con terceros no verificados. Los cursos especializados de BACS cubren desde la ingeniería social e inteligencia emocional para detectar engaños, hasta la gestión segura de criptomonedas y operaciones de blockchain, ofreciendo escenarios prácticos basados en casos reales (muchos sacados de las lecciones que nos dejan ataques como los de Lazarus).

Como hemos visto, Lazarus Group emplea técnicas que van desde el phishing más elaborado hasta exploits técnicos de contratos inteligentes. Combaten en múltiples frentes: humano y tecnológico. Por lo tanto, nuestra defensa también debe ser multicapa. Con conocimiento, vigilancia y buenas prácticas, es posible frustrar incluso a atacantes tan hábiles como Lazarus. Al fin y al cabo, en ciberseguridad el eslabón más fuerte es aquel que constantemente se refuerza – y la educación continua es el acero que necesitamos para ello.

Abel Ramos

CEO de Xappiens y un apasionado de la transformación digital y la inteligencia artificial. Mi objetivo es demostrar que la tecnología no es solo un conjunto de herramientas, sino un catalizador para mejorar procesos, impulsar negocios y, sobre todo, empoderar a las personas. Mi experiencia profesional tiene sus raíces en el sector industrial, donde aprendí a navegar en entornos complejos y exigentes. Este bagaje me ha permitido comprender las necesidades reales de las empresas, identificar oportunidades estratégicas y conectar esas demandas con soluciones tecnológicas efectivas. No me conformo con implementar tecnología; mi propósito es ayudar a las organizaciones a adaptarse, prosperar y construir culturas más resilientes. Bajo mi marca personal, #nosoloIA, comparto reflexiones y proyectos que buscan humanizar la inteligencia artificial y hacerla accesible para todos. Creo firmemente en un uso ético de la tecnología, donde el foco esté en su capacidad para transformar y no reemplazar. A través de esta iniciativa, trato de mostrar cómo la IA puede ser una herramienta poderosa, siempre que se combine con una visión centrada en las personas. En Xappiens lidero un equipo comprometido con llevar la digitalización a otro nivel, construyendo soluciones a medida que realmente impactan en los negocios. Creo en la innovación, pero también en la reflexión. La tecnología debe ser una aliada estratégica, no un fin en sí misma.

No comments yet. Inicie sesión para iniciar una nueva discusión Empezar una nueva conversación